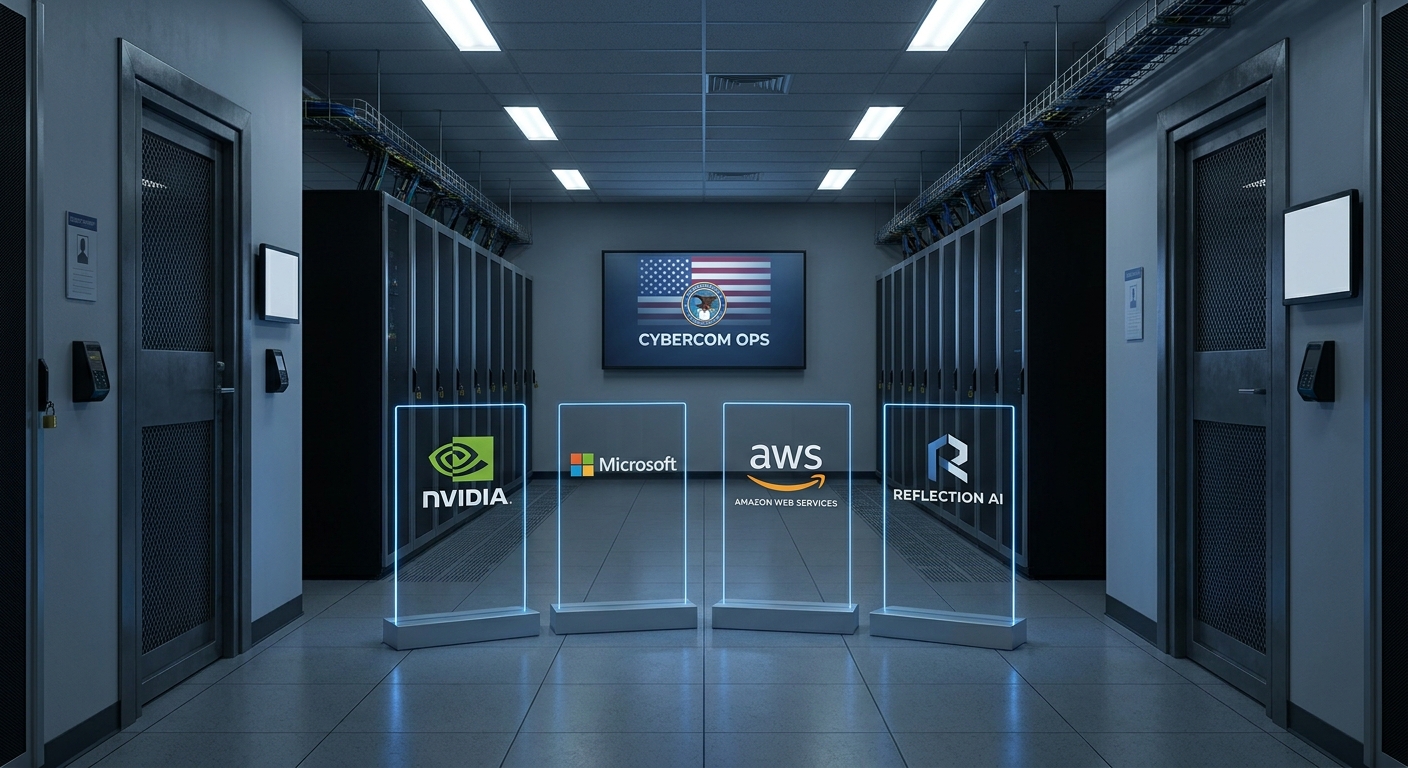

Pentágono fecha contratos com Nvidia, Microsoft e AWS para levar IA a redes classificadas

O Departamento de Defesa dos EUA (DoD) assinou contratos com Nvidia, Microsoft, Amazon Web Services (AWS) e a Reflection AI para viabilizar o uso de inteligência artificial em redes fechadas e classificadas. A iniciativa busca acelerar a adoção de IA em ambientes onde os requisitos de segurança, sigilo e continuidade operacional tornam inviável depender de serviços públicos tradicionais.

O que significa usar IA em “redes fechadas”

Quando se fala em redes classificadas, estamos tratando de ambientes com isolamento forte (muitas vezes segmentados ou até desconectados da internet), controles rígidos de identidade, auditoria e cadeia de custódia de dados. Nesses cenários, “colocar IA para rodar” normalmente implica levar modelos, dados e infraestrutura de inferência para dentro do perímetro, em vez de enviar informações para um serviço externo.

Na prática, isso costuma exigir versões on-premises ou privadas de stacks de IA, com governança detalhada sobre logs, retenção, permissões por nível de acesso e mecanismos para evitar vazamento de informações sensíveis via prompts, saídas do modelo ou telemetria.

Por que Nvidia, Microsoft e AWS entram nessa conta

Os contratos indicam uma abordagem que combina hardware especializado e plataformas de software/operação. A Nvidia tende a ser o pilar de computação, fornecendo GPUs e ecossistema para inferência e treinamento. Já Microsoft e AWS agregam camadas de nuvem privada, gerenciamento, observabilidade e ferramentas de MLOps adaptadas a ambientes com requisitos de conformidade e segurança elevados.

Mesmo quando a execução ocorre “dentro” de uma rede classificada, práticas modernas de operação de IA ainda são necessárias: provisionamento reprodutível, versionamento de modelos, validação de dependências, monitoramento de desempenho e controle de mudanças. Em contextos militares e de inteligência, isso se torna ainda mais crítico porque falhas podem ter impacto operacional direto.

O desafio técnico: modelos úteis sem aumentar a superfície de risco

Levar IA para redes classificadas envolve equilibrar utilidade com contenção de risco. Alguns pontos típicos desse tipo de implantação incluem:

1) Minimização e classificação de dados: o que pode alimentar um modelo, em que nível de sigilo, e com quais trilhas de auditoria.

2) Segurança de modelos e cadeia de suprimentos: garantir que pesos, bibliotecas, drivers e imagens de execução sejam verificados e controlados, reduzindo risco de adulteração.

3) Controles contra exfiltração: políticas e filtros para impedir que o sistema revele informações sensíveis, além de monitoramento de uso para detectar padrões anômalos.

4) Operação em ambientes degradados: capacidade de continuar inferindo localmente com baixa conectividade, latência previsível e alta disponibilidade.

Impacto estratégico e de mercado

Do ponto de vista estratégico, o movimento reforça uma tendência: IA não é só um produto de consumo, mas infraestrutura crítica para tomada de decisão, análise e automação em ambientes de alta segurança. Isso tende a puxar investimentos em compute dedicado, stacks de nuvem privada e ferramentas de governança de IA.

Do ponto de vista de mercado, contratos nesse tipo de projeto costumam favorecer fornecedores que entregam um pacote completo: aceleração por GPU, suporte empresarial, atualização controlada e integração com políticas de segurança. Também aumenta a pressão por padrões de conformidade, testes e certificações específicas para IA em contextos governamentais.

O que observar a seguir

O ponto mais importante agora é como essas capacidades serão operacionalizadas: quais workloads vão primeiro (análise de inteligência, triagem de dados, suporte a planejamento, automação de tarefas), qual será o grau de autonomia permitido e que métricas de segurança e desempenho serão adotadas para validar o uso em produção.

Se o DoD conseguir escalar IA com governança forte em redes classificadas, isso pode servir de referência para outros setores com requisitos semelhantes, como energia, telecom e serviços financeiros, onde o “usar IA” também significa, cada vez mais, “trazer a IA para dentro do perímetro”.